新思科技評估IPhone X Face ID及生物識別系統的安全性

現已有一些框架被建議用來評估生物識別系統的安全性。其中比較受認可的包括Ratha1以及Bartlow 和Cukic2提出來的框架,前者較為簡單,后者是增強版。

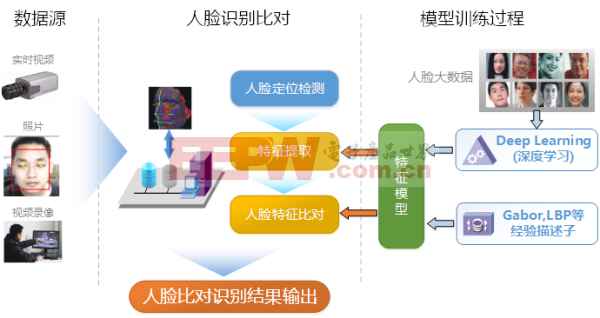

本文引用地址:http://www.j9360.com/article/201710/370066.htm要運用這些框架來評估iPhone X生物識別的安全性需要大量我們還沒有的數據。我們較難推測iPhone X人臉識別技術的實現。我們想在此從整體上討論人臉識別安全性,其中有一些可能是應用在iPhone X的類似技術。

新思科技評估了數款手機人臉識別軟件的使用安全。我們簡要介紹在評估期間探討的幾個攻擊方式:

針對活體檢測的攻擊

活體檢測是為了測試使用者是非生命體或是人類。進行活體檢測時,我們評估的手機軟件要求使用者左右轉頭。我們輕易的通過編程鉤來繞過和解除活體檢測 。解除活體檢測后,靜態的照片就足以通過生物認證。這通過編程鉤來繞過和解除的技術理論上可以擴展到完全繞過認證系統。這樣的攻擊可能僅應用在無需離線數據保護密鑰的生物識別系統上。

運行編程鉤攻擊可能只應用在無需底層操作系統扶持的人臉識別系統的手機軟件上(而非Face ID) 。由于iPhone X采用TrueDepth相機系統,所以想發起類似攻擊可能需要更具挑戰性的硬件攻擊。

針對暴力保護機制的攻擊

暴力保護機制可以防止攻擊者通過對生物認證系統進行大量嘗試來破解密碼。雖然被測軟件儲存了身份驗證的次數,但我們可以使用附加程序來重置驗證次數為零。結合繞過活體檢測的方法,我們可以輕易地利用從社交媒體上截取的照片來完全繞過生物認證。

通常這些用戶端控件都可以繞過。雖然硬件安全控制提高了標準,但它們并不是不可逾越的。iPhone歷來都具有暴力保護系統,但也都被破解了。iPhone X對此類攻擊的保護效果仍是未知數,尚待評估。

微弱的生物識別生成密鑰

我們所測試的軟件沒有在任何用戶使用生物識別時生成密鑰的。這導致受保護的數據不需要生物認證即可輕易竊取。如果您想生成生物密鑰,可以參考密鑰綁定生物密碼系統及密鑰生成生物密碼系統。

iPhone X使用Face ID進行支付和保護離線數據。以前的iPhone憑借Touch ID解鎖用來保護離線數據的主密鑰。Face ID應該也有類似功能。不過,蘋果公司在采用Touch ID時并沒有使用用戶的生物特征生成密鑰。Touch ID的安全性取決于將Secure Enclave安全模塊與其它操作系統隔離。這意味著如果沒有額外的針對安全模塊的攻擊,即使操作系統出現問題也不會影響到Secure Enclave。因此,如果Face ID采用類似的模式來解鎖主密鑰,這也不足為奇。

傾斜照片角度嘗試登錄

通過使用iPad上的高分辨率照片向左和向右傾斜來通過身份驗證雖難以進行連續攻擊,不過也是可行的。在暴力保護系統失效的情況下,我們可以進行5至15次登錄嘗試。不過如果安裝了深度攝像頭,比如Windows Hello和Face ID,那這種方法就行不通了。

3D模型攻擊

這是我們一些測試中最可靠的攻擊方式。攻擊者可以構建3D模型,即使使用低分辨率照片(來自社交媒體),然后左右轉動。利用FaceGen Modeller 3D面部處理軟件可以生成模型,FaceGen Artist可以左右移動模型,這足以在無需篡改手機軟件的情況下通過生物認證。即使生物識別系統要求用戶執行特定面部表情動作,仍然有可能利用FaceRig臉部捕捉軟件通過驗證。因此,用戶可以利用由FaceGen構建的模型以及完整的表情庫來進行視頻聊天。

理論上,無論是照片傾斜或者3D 模型攻擊對iPhone X應起不了作用,因為iPhone X配備了深度攝像頭。

雖然我們還沒有機會嘗試其它一些攻擊方式,但我們應擔心面部欺騙攻擊和3D建模面具。蘋果公司聲稱已經使用經過訓練的神經網絡引擎來識別和防范這些面具 。

Windows Hello認證采用英特爾RealSence 3D攝像頭識別雙胞胎。然而,蘋果公司還沒有宣布iPhone X有此功能,仍建議雙胞胎使用密碼登錄。iPhone X使用與Windows Hello設備類似的深度攝像頭,但它對防止別有用心的雙胞胎和3D打印面具的保護功能尚未完全了解。

Alagu Raman預測,隨著這些系統的升級,在使用照片、模型或者面具通過認證之前,將更加需要篡改設備(比如攻擊硬件使活體檢測失效)。

參考資料:

Nalini K. Ratha, Jonathan H. Connell, and Ruud M. Bolle, “Enhancing Security and Privacy in Biometrics-Based Authentication Systems,” IBM Systems Journal 40, no. 3 (2001): 614–34. Nick Bartlow and Bojan Cukic, “Biometric System Threats and Countermeasures: A Risk-Based Approach,” in “Proceedings of the Biometric Consortium Conference (BCC 05)” (Crystal City, VA: 2005).

評論