如何保障加密密鑰的安全

(使用AI生成)

互聯網上一直在進行著道高一尺,魔高一丈的較量。不管工程師想出多少解決方案來保護寶貴的數據,黑客總能找到入侵途徑。當今最好的安全工具是加密 — 就是對數據進行編碼,即使數據被攔截,如果沒有加密“密鑰”,也無法訪問。從理論上來說這沒問題,但實際上,騙子會利用加密管理中的漏洞。這些漏洞會導致數據泄露,就像鎖好家門卻把鑰匙放在門墊下面一樣,因為鑰匙沒有妥善保管,所以家里的平板電視很容易被盜。一旦黑客拿到密鑰,就會解密所有數據,然后賣給出價最高的人。

有多種方法可以堵上加密安全的漏洞,但大多數解決方案都需要熟練的編程人員和嚴謹的安全流程。這些超出了許多公司的資源能力,因此他們只能寄希望于黑客不會找他們的麻煩。不過現在,這些公司可以通過部署一個或多個硬件安全模塊 (HSM) 來提升他們的安防能力,而無需承擔昂貴的編碼成本。

HSM通過提供高度安全、防篡改的隔離環境來保護公司最寶貴的加密密鑰,從而杜絕黑客入侵。沒有密鑰,就算黑客截取到數據,也不會造成任何威脅,因為他們永遠無法讀取這些數據。

加密的工作原理

竊取互聯網上的數據相對容易,但如果數據無法讀取,對于黑客來說也毫無用處。加密是通過將純文本編碼為密文格式來實現。生成的信息看起來像是字母、符號和數字的隨機組合,但實際有自己的意義。只有知道信息是如何加密的人,才能通過密碼恢復原始數據。

這種密碼以加密密匙的形式保存。這些密鑰本質上是一組按照既定規則運行的算法,用于加密和解密數據,每個密鑰都是隨機且唯一的。發送方和接收方都需要密鑰才能使加密工作正常運行。最常用的加密技術是高級加密標準 (AES)。它采用128位密鑰,如果沒有它,即便用世界上最強大的超級計算機,要破解現代密文也幾乎是不可能的。

加密并非萬無一失

加了密就一定安全嗎? 目前,大約95%的互聯網流量都是加密的,[1]但幾乎每天都有那些自以為安全的公司遭到網絡攻擊的頭條新聞。上個月,一個大型交通樞紐遭受網絡攻擊,造成了重大風險,這是關鍵基礎設施面臨威脅的又一例證。[2]

黑客通常會先獲取密鑰,然后利用它打開公司數據的大門。黑客一旦入侵公司內網,會首先查看數據庫、文件系統或應用程序配置文件,因為這些是最常見的密鑰存儲位置。這種方法經常會成功,因為有些公司對密鑰的管理不夠小心。諷刺的是,這就像購買了世界上最好的安全系統,卻在門上貼了通行碼。

一種防御措施是用另一個密鑰對密鑰進行加密,精心設計一個密鑰加密密鑰 (KEK),然后將其存儲在另一個安全位置 — 但很少有人這樣做。很多公司經常犯的另一個錯誤是使用相同的加密密鑰來保護所有數據。因此,一旦黑客拿到密鑰,就能讀取所有數據。網絡安全專家建議將數據存儲在多個安全區,每個區都有自己的密鑰。遺憾的是,這條建議常常被忽視。

硬件安全模塊:加密的下一步

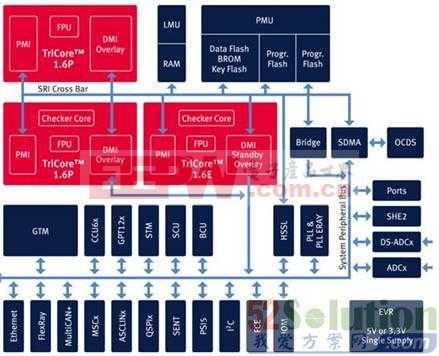

由于各種網絡風險為黑客破解加密技術提供了機會,網絡安全行業通過硬件安全模塊 (HSM) 減輕了密鑰管理的麻煩。HSM用于保護和管理加密密鑰,并執行加密和解密過程。

HSM是一種物理器件,通過提供安全的環境進行密鑰管理來加強數據保護。它以插卡、智能卡或其他外接器件的形式出現,連接到網絡服務器,從云端訪問,或作為獨立硬件使用。這種高級安全工具使公司能夠輕松實施保護策略。例如,公司可以使用HSM來隱藏商業機密或知識產權 (IP),并通過僅允許授權人員訪問此模塊來確保數據安全。

HSM具有一系列防止非法使用的特性, 包括:

● 硬件和軟件均按照聯邦信息處理標準化 (FIPS) 140-2等政府高安全標準制造。

● 通過硬化處理,HSM很難被干擾或故意損壞,從而具有抗篡改性。

● 安裝在安全區域,與其他進程隔離。通過將HSM放在第三方數據中心,安全性可以得到進一步提升。

● 支持一系列用于開發定制應用程序的應用程序編程接口 (API),包括公鑰加密標準 (PKCS) 和下一代密碼學API (Cryptography API: Next Generation)。

HSM負責管理加密密鑰生命周期的各個階段 — 從創建到銷毀。最初,HSM使用真隨機數生成器生成(或“提供”)密鑰。然后HSM復制密鑰并將其作為備份儲存,以防原始版本丟失或損壞。有些HSM還會對備份密鑰加密。密鑰投入使用后,HSM將根據行業標準以及用戶的內部系統對其進行控制和監控。 HSM還將管理密鑰的輪換,在現有密鑰過期時更換新密鑰。

最后,HSM會在密鑰失去使用價值后將其停用。此類密鑰會長期離線保存,以便在需要訪問其最初加密的數據時使用。只有在用戶確認不再需要某個密鑰后,才會將其安全、永久地銷毀。

結語

互聯網讓數據能夠在發送方和接收方之間快速傳遞,同時也讓那些心懷惡意的人有了獲取這些數據的機會。為防止泄密,開發人員使用AES-128加密技術,按規定的方式對數據進行加密,以便能在遠端使用適當的密鑰解密。這種方法使黑客無法讀取數據,除非他們拿到密鑰。所以,他們可能會對數據進行簡單解鎖,然后再兜售給不懷好意的第三方。

因此,保護密鑰就成為了數據安全的重中之重。雖然這項工作可能很繁重,但HSM通過確保安全保管加密密鑰,讓最有決心的黑客也無法獲取,幫用戶免去了許多麻煩。

作者簡介

Steven Keeping曾獲得英國布萊頓大學的BEng(榮譽學士)學位。他先在Eurotherm和BOC的電子部門工作了七年, 然后又加入了《Electronic Production》雜志,擔任電子制造、測試和設計領域的高級編輯以及出版方面的工作長達13年。Steven還曾在英國和澳大利亞的三一鏡報、CMP和RBI工作過,負責《What's New in Electronics》和《Australian Electronics Engineering》雜志的相關工作。2006年,Steven成為了專攻電子行業的獨立記者,他目前居住在悉尼。

評論