基于密碼的云計算虛擬化網絡安全研究

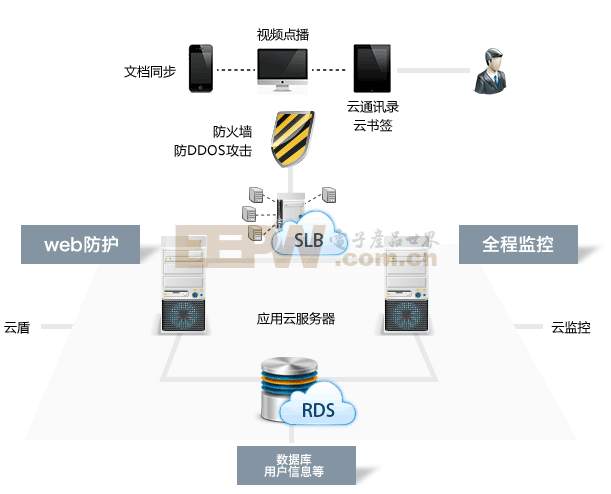

如何讓云中各種類型的用戶盡可能安全地使用網絡,如何讓用戶無縫地接入和使用云計算服務,如何通過虛擬化網絡技術提高數據中心網絡構建靈活性、擴展性的同時,解決好網絡安全問題,已經成為采用虛擬化技術構建云計算數據中心所必須要解決的問題。當前主流廠商有基于VLAN安全區化、防火墻虛擬化等網絡安全技術對云計算數據中心所采用的虛擬化網絡進行保護,但仍然未能解決好用戶訪問的可信以及數據交互的機密性、可控性等問題。

本文引用地址:http://www.j9360.com/article/201710/368573.htm文中在研究基于虛擬化網絡的云計算數據中心典型架構與訪問應用模式的基礎上,從用戶安全接入、通信隔離與機密性保護等方面分析了數據中心虛擬化網絡安全需求,提出了虛擬化網絡安全技術框架,重點針對基于密碼技術強化虛擬化網絡安全,保障虛擬機之間的通信保護、信息隔離與安全交換等安全機制進行了分析與設計,提出了一種可供參考的解決方案。

1、云計算虛擬化網絡技術及安全需求分析

1.1云計算虛擬化網絡典型結構與訪問應用模式

云計算的基礎架構主要包含計算(服務器)、網絡和存儲。對于網絡,從云計算整個生態環境上來說,可以分為3個層面,數據中心網絡、跨數據中心網絡以及泛在的云接入網絡。

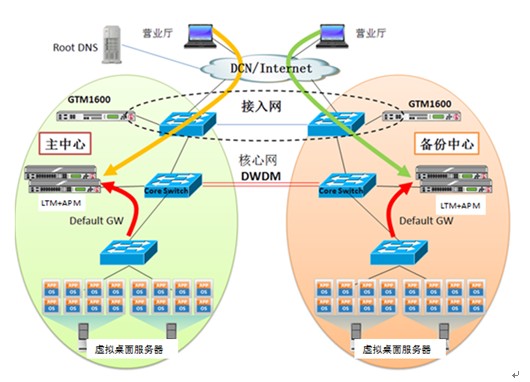

其中數據中心網絡包括連接計算主機、存儲和4到7層服務器(如防火墻、負載均衡、應用服務器、IDS/IPS等)的數據中心局域網,以及邊緣虛擬網絡,即主機虛擬化之后,虛擬機之間的多虛擬網絡交換網絡,包括分布式虛擬交換機、虛擬橋接和I/O虛擬化等;跨數據中心網絡主要解決數據中心間的網絡連接,實現數據中心間的數據備份、數據遷移、多數據中心間的資源優化以及多數據中心混合業務提供等;泛在的云接入網絡用于數據中心與終端用戶互聯,為公眾用戶或企業用戶提供云服務。

在此,主要探討使用虛擬化網絡技術實現的數據中心網絡技術架構及其訪問應用方式。因為,數據中心大量的虛擬機通過虛擬化網絡訪問計算資源的安全可控問題,是解決云計算虛擬化網絡安全問題的關鍵。數據中心網絡包括核心層交換機、接入層交換機和虛擬交換機。在使用云計算后,數據中心的網絡需要解決數據中心內部的數據同步傳送的大流量、備份大流量、虛擬機遷移大流量問題,因此要求核心層網絡具備超大規模的數據交換能力以及足夠的萬兆接入能力。接入層交換機要求能夠支持各種靈活的部署方式和新的以太網技術,包括無損以太網技術等。

虛擬交換機是在物理服務器內部通過虛擬機管理器(Hypervisor)層虛擬出相應的交換機和網卡功能并實施管理,提供了服務器內多個虛擬主機虛擬網卡(vNIC)的互聯以及為不同的虛擬網卡流量設定不同的VLAN標簽功能,使得服務器內部如同存在一臺交換機,可以方便地將不同的網卡連接到不同的端口。Hypervisor為每個VM(虛擬主機)創建一個或者多個vNICs,聯接Hypervisor中的虛擬交換機,從而支持VM間的通信。Hypervisor還允許虛擬交換機和物理網絡接口的通信,以及和外部網絡的高效通信,典型的虛擬交換機如開源的OpenvSwitch。

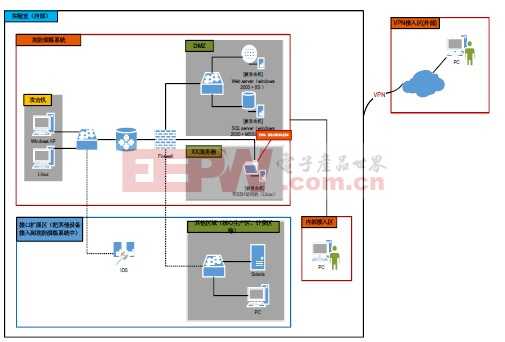

以目前應用較成熟的Ctrix基于Xen的虛擬化系統為研究對象(與其他VmwareESX、KVM、Hyper-V等有所不同,可參考思路),分析用戶聯接虛擬化用戶終端,并進一步訪問數據中心計算資源的典型框架如圖2所示。

首先遠程用戶基于瘦客戶端,基于ICA等遠程桌面協議(Vmware用PCoIP)訪問數據中心服務器上的用戶虛擬終端。ICA協議是基于Xen的Ctrix虛擬化系統的專有協議,將顯示器、鍵盤、鼠標操作信息與服務器端管理域交互,可以在Hypervisor上創建、中止相應的虛擬化終端系統,獲得與本地化計算機終端操作相同的使用體驗。同時,管理域OS上還運行了所有外設的實際驅動程序,通過后端驅動模塊與系列客戶終端虛擬機OS上運行的前端驅動模塊進行交互,實現對各客戶終端虛擬機設備驅動的支持。

其次,用戶虛擬終端機之間通過虛擬網卡、虛擬化交換機(包括跨物理服務器的分布式虛擬化交換機),實現虛擬終端之間以及用戶虛擬終端與虛擬應用服務器之間的高速網絡數據交互,實現基于虛擬化的數據集中應用,并訪問各種應用服務器,或進行用戶虛擬機的遷移等。其中分布式虛擬交換機采用使底層服務器架構更透明的方法,支持不同物理服務器上虛擬交換機的跨服務器橋接,使一個服務器中的虛擬交換機能夠透明地和其他服務器中的虛擬交換機連接,使服務器間(以及它們的虛擬接口)的VM遷移更簡單。

1.2虛擬化網絡安全需求

虛擬化終端應用模式實現了數據集中應用,并提供了用戶間的數據隔離,同時又以虛擬交換機實現了用戶間的數據交互。虛擬交換機與實體交換機一樣,還提供VLan、ACL、虛擬機端口的流量策略管理、QoS等機制。根據上述云計算用戶使用數據中心的虛擬化終端,并通過虛擬化網絡進行應用訪問的典型模式描述,這里對云計算虛擬化網絡安全的需求進行了如下分析歸納:

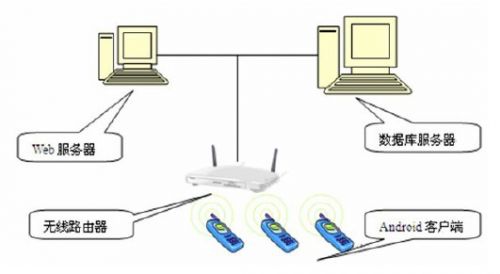

1)用戶接入的網絡安全需求。應該保障虛擬化用戶能夠可信、可控、安全地接入數據中心啟用其對應的終端虛擬機系統。應該強化用戶接入數據中心的認證與訪問控制,提供ICA等遠程桌面協議的機密性保護。

2)虛擬機之間的網絡安全需求。與傳統的安全防護不同,虛擬機環境下,同臺物理服務器虛擬成多臺VM以后,VM之間的流量交換基于虛擬交換機進行交換,管理員對于該部分流量既不可控也不可見,但實際上根據需要,不同的VM之間需要劃分到不同的安全域,進行隔離和訪問控制,應提供保證虛擬機之間交互數據的機密性保護機制,避免通過虛擬交換機的混雜模式端口映射機制監聽到所有不同用戶群組的虛擬機之間的通信數據。

此外,還應該為虛擬機的遷移提供安全的數據傳輸通道,避免遷移過程(往往是跨物理服務器乃至跨數據中心的)造成用戶數據泄露。

3)數據中心之間的網絡安全需求。數據中心之間會有計算或存儲資源的遷移和調度,對于大型的集群計算,一般采用構建大范圍的二層互聯網絡(包括跨數據中心的分布式虛擬交換機),對于采用多個虛擬數據中心提供云計算服務,可以構建路由網絡(三層)連接。需要對數據中心網絡邊界進行防火墻、入侵檢測等常規網絡安全防護,同時對跨數據中心交互的數據進行機密性保護。

評論