基于FRAM的MCU為低功耗應用提高安全性

21ic訊 安全性在包括智能手機配件、智能儀表、個人健康監控、遙控以及存取系統等各種應用中正在變得日益重要。要保護收益及客戶隱私,OEM 廠商必須采用安全技術加強系統的防黑客攻擊能力。對于大量這些應用而言,將要部署數百萬的器件,工程師面臨的挑戰是在不嚴重影響系統成本或可靠性的同時,確保最佳安全平衡。主要注意事項包括保護敏感數據的傳輸,防止 MCU 應用代碼及安全數據被讀取,防止 MCU 遭到物理攻擊,最大限度提高電源效率,以及支持安全升級,確保設備能夠應對未來安全威脅等。

本文引用地址:http://www.j9360.com/article/170682.htm安全設備必須能夠像銀行保險庫一樣有效地安全存儲敏感信息。這類信息包括交換的實際數據(比如客戶的信用卡號或者何時用了多少電的記錄等)以及任何確保通信通道安全的加密數據(如安全密鑰及密碼等)等。

最新低功耗微處理器 (MCU) 集成降低安全應用成本與功耗所需的高性能以及各種特性,可幫助開發人員為低功耗應用提高安全性。此外,它們還采用非易失性 FRAM 替代 EEPROM 或閃存提供穩健統一的存儲器架構,從而可簡化安全系統設計。

FRAM 的優勢

與基于閃存的傳統系統相比,FRAM 可提供優異的保留性與耐用性。采用閃存,數據按晶體管充電狀態存儲(如開或關)。寫入閃存時,必須先擦除相應的塊然后再寫入。這個過程可對閃存造成物理損壞,最終導致晶體管無法可靠保持電荷。

確保閃存的最長使用壽命,通常部署損耗平衡等技術在各個塊上平攤使用量,以避免某些常用塊過早損壞。進而需要評估閃存系統可靠性,是因為閃存的耐用性規范反映的是平均故障率,每個具體塊的耐用性有高有低。此外,保留的可靠性會隨耐用性極限的接近而下降,因為保留是根據每個存儲器元素的磨損進行統計的。

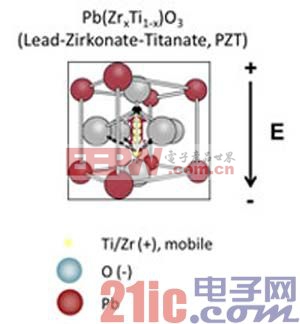

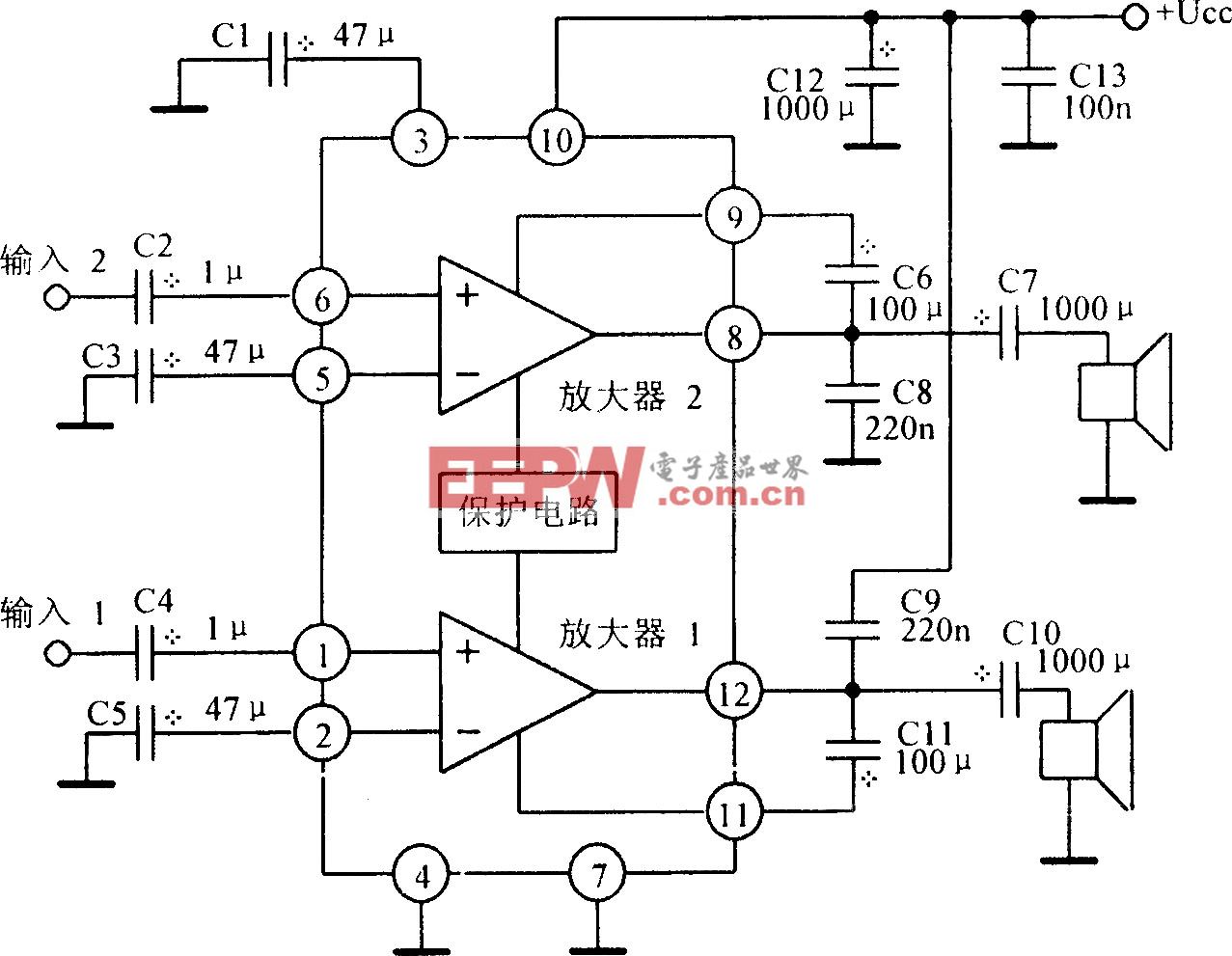

圖1:FRAM PZT 分子的模型

相比之下,FRAM 將數據按分子極化狀態存儲。由于該過程為非破壞性,因此 FRAM 具有幾乎無限期的保留性與耐用性。對必須在整個設備使用壽命期間執行 20,000 至 40,000 次交易的移動支付系統等應用而言,FRAM 無需考慮耐用性與可靠性問題。

此外,FRAM 的高耐用性也關系到某些應用的安全性。例如,要提高通信安全性,每次新傳輸都需要生成新密鑰。這種方法必須考慮閃存和 EEPROM 的耐用性問題。使用 FRAM 就無需考慮密鑰改變頻次對存儲器耐用性產生影響的問題。

校準

除了防止應用數據和加密密鑰遭到非授權讀寫之外,系統還必須防止參數被惡意篡改,導致敏感信息被訪問,甚至發生物理 MCU 本身受到侵害攻擊的情況。MCU 容易受到各種攻擊的侵害,導致存儲器中存儲的數據、應用代碼或安全密鑰被提取。

在許多情況下,MCU 攻擊的目的都是為了改變器件上存儲的數據。例如,自動計量儀表上的使用數據可能被修改,顯示實際使用數額偏低,導致每月賬單降低。一般說來,黑客不是去修改收集到的數據,而是要改變應用代碼本身。要達到這一目標,它們必須首先獲得應用代碼畫面,進行逆向工程,然后在系統中使用修改后的版本進行成功覆蓋。

圖 2:TI MSP430FR59xx MCU 建立在超低功耗“Wolverine”技術平臺基礎之上,采用非易失性 FRAM 替代 EEPROM 或閃存提供高穩健統一存儲器架構,可簡化安全系統設計

目前已經出現了大量強制系統暴露保密信息甚至其應用代碼的方法。例如,故障攻擊可引發故障操作,讓系統進入不可預測的狀態,從而使其輸出安全密鑰或應用代碼塊。此外,黑客還可對系統進行物理攻擊,分離 MCU 或采用光學手段引發故障。需要注意的是,不是所有以下攻擊情境都適用于所有應用,具體可能發生哪種攻擊取決于風險數據的應用及價值。

• 機械探查:雖然對 EEPROM 進行機械探查比較困難,但仍可通過 IC 后端、采用既不破壞浮動柵,又不破壞比特單元數據的方法做到。相比之下,FRAM 的極化狀態只有在電路完整時才能檢測到。

• 電源分析:頻譜電源分析 (SPA) 和動態電源分析 (DPA) 是測量 MCU 電磁輻射或電源使用的專業技術,其可創建用來確定 MCU 內部所做工作的配置文件。EEPROM 與閃存需要工作電壓為 10 至 14V 的電荷泵,使其比較容易檢測到。FRAM 極其快速的讀寫速度(分別為 50 ns 和 200 ns 以下)以及較低的工作電壓 (1.5 V) 使其被成功安裝基于 SPA 或 DPA 的攻擊極為困難。

• 顯微鏡檢查:實踐證明,使用 Atomic Force Microscopy (AFM) 或 Scanning Kelvin Probe Microscopy (SKPM) 可在后端剝層后檢測到 EEPRO 中的浮動柵電荷水平,因此可記錄存儲在存儲器位置上或在數據線路上傳輸的數據。

• 電壓篡改:這類攻擊多年來一直針對 EEPROM 及閃存設備,特別是用于電話卡作弊。實際上,就是讓設備輸入電壓超過標準范圍,對比特單元進行強制編程。注意,提供工作時間比 EEPROM 比特單元完成編程所需時間長得多的欠壓及過壓保護電路系統非常困難。不過,FRAM 的讀寫時間很快,因此可對電壓篡改攻擊進行保護。

• 光篡改:有證據表明,EEPROM 比特單元可能因為 Optical Fault Induction 攻擊而導致數據值被修改。激光或 UV 輻射都不會影響 FRAM 比特單元(忽略強光熱效應),因此基于 FRAM 的設備對于這類攻擊而言是安全的。

• 輻射:阿爾法粒子可導致 EEPROM 中的比特替換。實踐證明,FRAM 架構不受阿爾法粒子及其它輻射源影響。此外,由于 FRAM 的鐵電屬性,其也不受磁場影響。

圖 3:FRAM 與 EEPROM 受影響情況一覽表

對于眾多上述攻擊的應對措施就是確保閃存及 EEPROM IC 的安全性。但是,與某種攻擊實例以及某單個器件上被盜用數據的價值相比,這些應對措施往往實施起來成本太高。此外,這些應對措施可提高電源需求,提升應用設計復雜性,從而可降低整體系統可靠性。然而,由于 FRAM 提供針對不同類型攻擊的所有內在恢復力,因此可對安全應用產生比閃存和 EEPROM 更積極的影響,降低設計復雜性,消除實施應對措施的開銷。

評論