基于RFID 技術的無線Key 模型

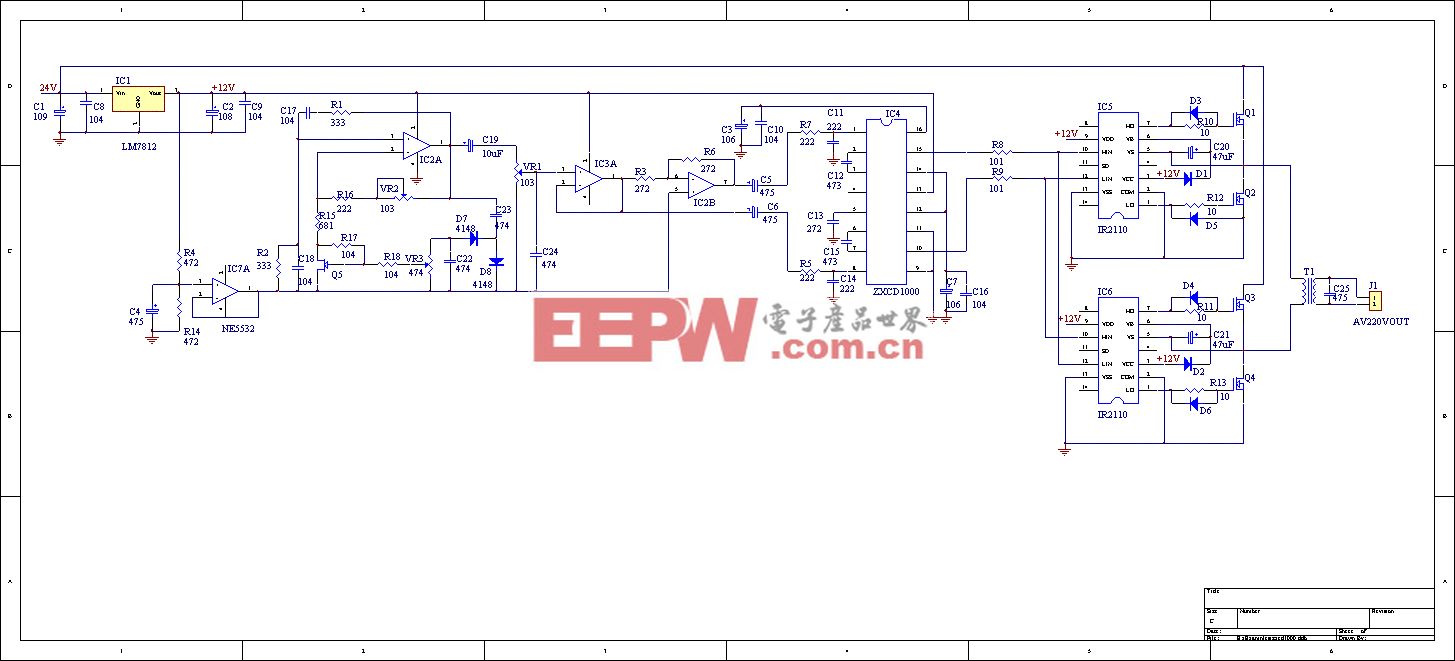

無線Key 由用戶隨身攜帶,其硬件構成如上圖所示。其中ROM 單元存放的是標簽的ID 號。COS 即芯片操作系統,是無線Key 的核心,它主要實現控制無線Key 和外界的信息交 換,管理存儲器單元并在無線Key 內部完成各種命令的處理等功能。 無線 Key 的認證過程主要分為兩個步驟:第一步:利用RFID 技術實現標簽與讀卡器之 間的雙向認證;第二步:在標簽與讀卡器進行雙向認證無誤后,用戶機終端提示用戶輸入 PIN 碼,進行主機對用戶身份的認證。

3.2 協議設計

這里,假設讀卡器和用戶機終端數據庫的通信是在一條安全可靠的有連接信道上進行而讀卡器和無線Key 之間的通信是不安全的。并且在用戶機終端和無線Key 的RAM 中已 經存儲了讀卡器和無線Key 雙方的證書。協議描述過程(6)(7)如下:

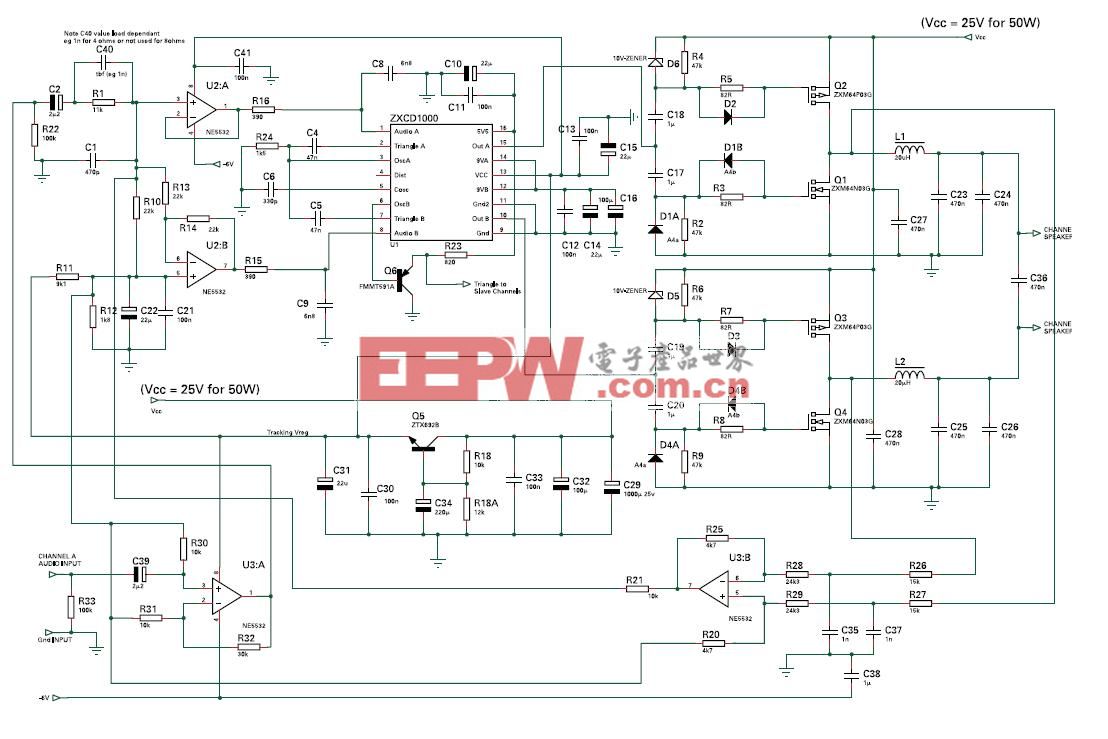

⑴當帶有標簽的無線 Key 進入到讀卡器的作用范圍內時,讀卡器會向應答器發送請求。 ⑵應答器產生響應,并由無線Key 的COS 執行一系列操作:先由隨機數發生器產生隨機數 R1 并存儲到RAM 單元,然后取出RAM 單元中存儲的讀卡器的證書Certreader,在加/解密邏 輯單元中利用讀卡器證書里的公鑰KUB 對隨機數R1 進行加密。最后通過應答器再發送給讀 卡器,如圖2 所示:

圖2 應答器響應并利用KUB 發送R1

⑶讀卡器射頻接口接收到信號后,讀卡器的控制單元先從用戶機終端取得自己的證書,再由 加解密部件進行解密獲得R1,接著調用隨機數發生器(RNG)產生一個隨機數R2 并存儲到用 戶機終端的RAM 中,然后再從用戶機終端取得無線Key 的證書CertKey,在加/解密邏輯單 元中執行以下操作:首先利用自己的私鑰KRB 對R1、R2 進行簽名,再利用無線Key 的公鑰 KUA 對上一步的結果進行加密得到數據Token1,即:Token1= EKUA(DKRB(R2|| R1))。最后讀 卡器通過射頻接口將Token1 發送給無線Key 端,如圖3 所示。

圖3 發送Token1 給無線Key

⑷應答器收到后,COS 從RAM 單元中取出讀卡器和無線Key 的證書,交由加解密邏輯單 元完成解密和驗證讀卡器的過程:首先用無線Key 的私鑰KRA 進行解密,接著利用讀卡器 的公鑰KUB 進行驗證,得到R1 和R2 并存儲R2,將通過解密得到的R1 與第⑵步中存儲的 R1 進行比較看是否一致。如果沒有改變,則進行下步操作。否則標簽進入休眠狀態。 ⑸無線 Key 端的隨機數發生器產生另一隨機數R3 并存儲,同時從ROM 中取得標簽的ID 號, 利用讀卡器和無線Key 的證書,將R2、R3 和ID 號交由加/解密邏輯單元進行加密和簽名操 作得到數據Token2,即:Token2 = DKRA(EKUB(R3|| R2||ID))。完成后應答器將Token2 發送 給讀卡器,如圖4 所示。

圖4 無線Key 發送Token2 給讀卡器

⑹讀卡器接收后,從用戶機終端取得讀卡器和無線 Key 的證書,在加解密邏輯單元中完成 驗證標簽和得到標簽ID 號的過程:首先用無線Key 的公鑰KUA 進行驗證,再利用自己的 私鑰KRB 解密得到隨機數R2、R3 和ID 號碼。將得到的R2 和ID 號與存儲在用戶機終端RAM 中的R2 和ID 號進行比較,如果一致標簽得到驗證。讀卡器再將得到的R3 利用自己的私鑰 進行簽名后發送給無線Key,以便無線Key 接收后確認讀卡器已收到自己的ID 號。

評論