ActiveX控件中不安全方法漏洞的檢測技術

2.2.2 基于STRIDE指導的滲透測試

滲透測試是指測試人員圍繞網絡或者系統的安全性展開探測,以發現系統最脆弱的環節[6]。在不安全方法的測試中,函數的參數成為滲透測試的主要入口,分析大量的已公布不安全方法漏洞,發現從暴露的方法名字中,一般就能推斷出該方法執行的操作。因為在代碼編寫時,常常使用有意義的單詞來表示方法和參數的名字,如下面的一些例子:

LaunchExe(BSTR ExeName)

SaveFile(BSTR FileName,BSTR Url)

Update(BSTR Url,BSTR LocFile)

ExecuteCommand(BSTR Command)

這些函數及參數明顯地暗示了函數的功能以及所需參數的意義,應當首先嘗試使用合適的值來測試這些方法。而利用威脅建模中的STRIDE威脅目錄可以保證測試的全面性。結合ActiveX控件中常常被用來作為功能擴展的方面,應該從表1所列的幾個方面來測試確定該控件是否包含了不安全方法。

2.3 測試的一般步驟

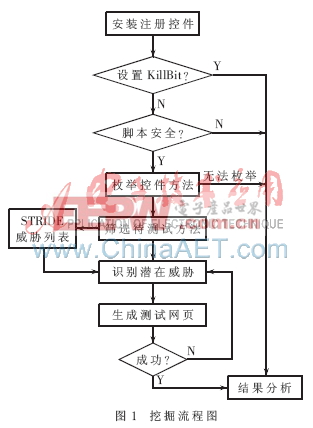

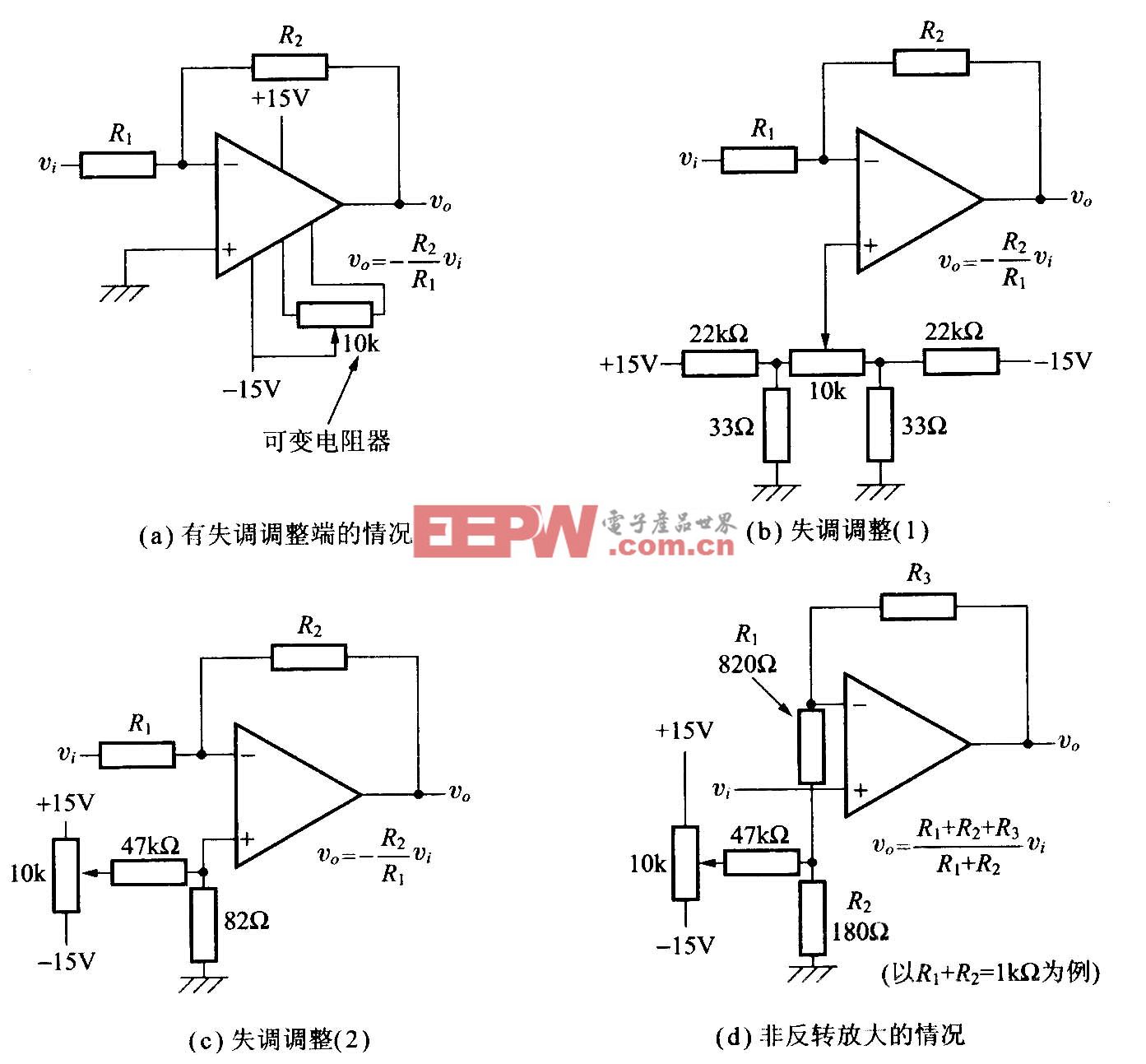

結合ActiveX控件的特點及其安全方法機制,圖1所示的基本流程圖提出了不安全方法漏洞挖掘的一般步驟。

其中,檢查是否標注為腳本安全一般先看該控件是否實現了IObjectSafety接口,如果沒實現則再檢查注冊表中是否標注腳本安全。在枚舉方法中一般可以使用IDispatch接口,但是如果控件沒有類型庫信息,就要借助一些二進制掃描工具如Strings[8]來搜查ActiveX控件的方法和屬性。測試網頁中,一般使用OBJECT CLASSIS=CLSID:>/OBJECT>標簽根據提供的CLSID來裝載控件,然后可以在腳本語言中對枚舉出的函數進行調用。函數調用中要根據測試者之前預測的潛在威脅輸入合適的參數,如果測試結果符合預期假設的威脅,則漏洞分析成功,如果測試結果沒有實現預期的威脅,則返回查看是否還有其他的潛在威脅可能存在,循環進行測試,直到被測函數被認定不會包含表1中所具有的威脅為止。

3 實驗及結果分析

本文選取了三款國產軟件,分別是UUsee2008、暴風影音、迅雷看看。將三款軟件安裝到機器后,分別枚舉控件并且檢查每個控件的信息,三款軟件共在機器上安裝新COM控件60個,其中有2個設置KillBit,10個被標注為腳本安全。詳細信息如表2所示,表中可以看到暴風影音沒有被標注為腳本安全的控件,在防范不安全方法漏洞方面做得比較好。

(1)UUSee任意文件下載漏洞

軟件:UUSee2008

控件名稱:UUUpgrade Control

函數:VARIANT_BOOL Update(BSTRbstrLocalINIFile-

Name,BSTR bstrRemoteINIURL,BSTR bstrDetailURL,short nMode)

根據函數名字推測可能具有使用遠程文件更新本地文件的作用,符合威脅列表中第一條威脅。因此需要編寫測試網頁對該方法進行測試,測試結果發現存在之前預測的威脅。該漏洞為已公布漏洞,已發布于國內綠盟漏洞數據庫上[9]。

(2)系統信息暴露漏洞

軟件:UUSee2008

控件名稱:UUUpgrade Control

函數:BSTR GetMacID( )

BSTR GetHDID( )

通過分析函數的名字可預測這兩個函數可能分別能使遠程攻擊者得到本地機器的MAC地址和硬盤ID,存在一定的信息暴露危害,測試結果顯示符合之前的預測。兩個方法存在泄露系統信息漏洞。

軟件:迅雷看看

控件名稱:DapCtrl Class

函數:long IsFileExist([in] BSTR filePath)

該函數能夠根據攻擊者指定的文件路徑名稱,返回該文件是否存在,返回值為1表示存在,為0表示不存在。這在遠程滲透攻擊中會給遠程攻擊者提供幫助。因此存在信息泄漏的危害。

本文只對ActiveX控件中的不安全方法漏洞的挖掘方法作了介紹,這種漏洞利用難度較易,危害極大。本文

介紹的方法,只能對單個的方法分別進行測試,但是還有一些控件的方法需要調用屬性信息或者其他方法的結果,這種方法對造成的漏洞需要先對控件中的方法屬性之間利用數據流分析建立起聯系,這是以后研究中需要進一步完成的工作。

評論