STM32F103RB的 Bootloader軟件安全設計方案

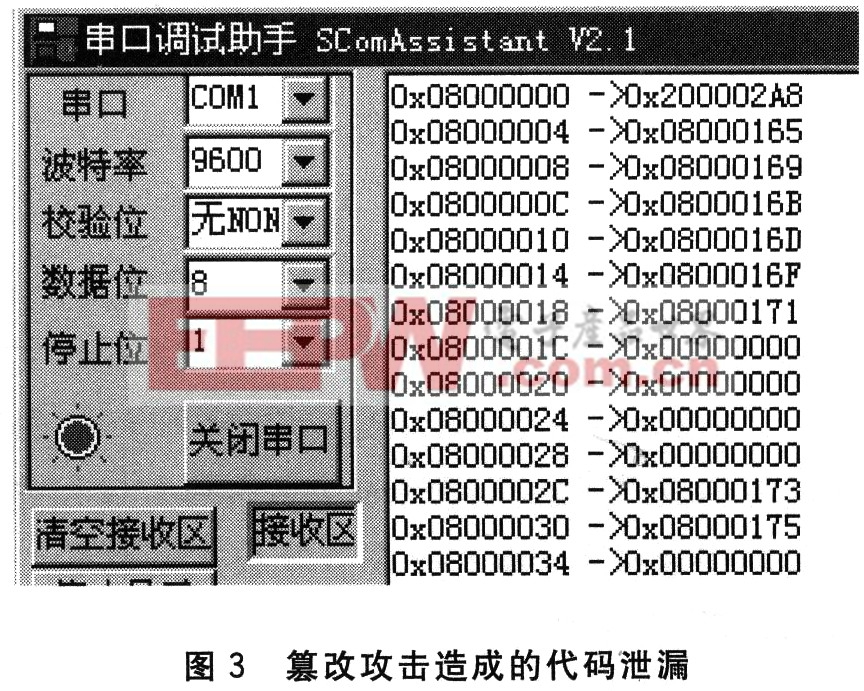

通過實驗,驗證了當部分應用程序內容被修改時,Bootloader可以正常進入運行模式,在放置的跳轉指針嘗試至應用程序函數入口地址時,程序可以跳轉至非法讀取程序執行讀取命令,得到Bootloader程序和被部分修改的應用程序代碼。復制到新的芯片中后運行啟動Bootloader升級模式,將升級程序下載升級程序包覆蓋應用程序區域,就得到了完整的Bootloader程序和應用程序代碼。

3 雙重完整性檢驗安全方案設計與驗證

實際應用中,Bootloader引導應用程序結構的軟件在STM32F103RB芯片上使用時,廠商可以通過改進Boot-loader的設計,最大程度地避免這種篡改應用程序方式帶來的代碼被抄襲的風險。由于芯片讀保護有效時,前3片區的自動寫保護可以保證中斷向量表不被篡改,從而Bootloader在Flash地址啟動時首先執行。

在更新應用程序的過程中,除了升級程序包采用加密、方式由Bootloader在升級模式下將內容解密后寫入應用程序區域外,Bootloader運行模式下確認Flash中的內容為完整的合法程序和阻止非法程序的運行是安全設計方案的出發點。下面介紹的是采用雙重完整性檢驗的方案提高代碼安全性的方法:

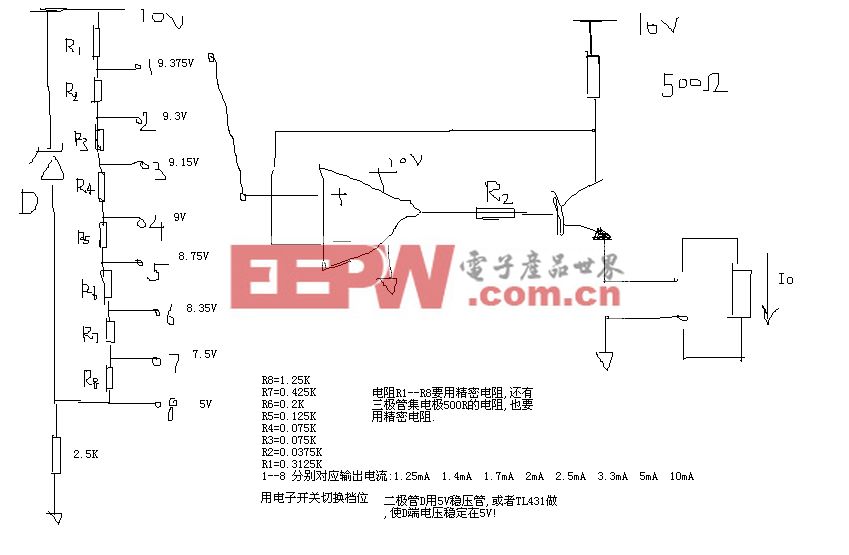

①由于STM32F103RB芯片的Falsh的寫操作需要對片區擦除后進行,可以在各片區的特定地址內依次放置廠商設定的1~2字節偽隨機碼,組成密碼序列。在非法讀取程序或跳轉指針寫入時,對片區擦除過程將破壞偽隨機碼而不能重新寫回,導致密碼序列的破壞。

②CRC檢驗是較為常見的一種數據傳輸檢錯方式,隨著技術的發展,已經出現了能夠適用于嵌入式系統有限資源的快速算法。將應用程序代碼區域的CRC檢驗值在升級程序時保存在Flash中的約定位置。對應用程序代碼的非法修改將使CRC檢驗值改變。

加入了雙重完整性檢驗方案的Bootloader功能模塊流程如圖4所示。

方案的設計可以使芯片上電復位后,自Flash起始地址運行的Bootloader及時發現篡改攻擊造成的改變,并防止非法代碼得到執行機會。在安全設計方案驗證實驗中,設計Bootloader在運行模式下驗證密碼序列的完整性,并將應用程序區域的CRC檢驗值與保存在約定位置中初始檢驗值比較,從而驗證Flash內容未被篡改。在驗證失敗時,輸出驗證失敗信息和當前的CRC檢驗值后進入死循環,而不再啟動應用程序。

對方案的驗證實驗采用在應用程序片區的末尾寫入偽隨機碼序列和32位CRC檢驗算法,依次對Flash的4~128 片區單獨進行擦除后寫入非法代碼進行驗證,均得到圖5所示的驗證失敗信息。

實際測試中,對不同片區的篡改操作得到不同的CRC檢驗值與合法應用程序CRC檢驗值互不相同。雙重完整性檢驗方案在STM32F103RB芯片上運行帶來的時間開銷約為80ms,也能夠被產品啟動過程所接受。在廠商進行產品開發時,可以進一步設計Bootloader驗證失敗時進入自毀程序,通過修改讀保護狀態使芯片被整片擦除,從而銷毀所有代碼,提高代碼的安全性。

結 語

嵌入式系統是硬件與軟件高度結合的技術應用,通過對STM32F103RB芯片上進行Bootloader引導應用程序結構軟件開發時的篡改攻擊風險驗證,可以看到嵌入式產品被抄襲風險的嚴峻性。在實際應用中,嵌入式系統設計應當結合軟件結構的特點和硬件提供的保護特性,靈活使用不同的保護方式,有效地提高程序的安全性,達到最大程度地對廠商代碼和知識產權的保護。

評論